'BlackSanta' Kötü Amaçlı Yazılımı, Yükü Patlatmadan Önce EDR ve AV Katilini Etkinleştirdi

Kötü amaçlı yazılım, çekirdek düzeyinde antivirüs ve EDR korumalarını devre dışı bırakarak kimlik bilgilerinin toplanması, sistem keşif ve nihai veri sızdırılması için yol açıyor.

Muhtemelen Rusça konuşan bir tehdit aktöründen kaynaklanan devam eden bir kampanya, kurbanları Dropbox gibi bulut depolama hizmetlerinden ISO dosyası indirmeye kandırmak için sosyal mühendislik kullanıyor. Monte edildikten sonra, ISO dosyası sistemin meşru bir parçası gibi görünüyor ve mağdur tarafından doğrudan erişilebiliyor. İçinde bir dosya açıldığında, Aryaka adlı bir şirketin BlackSanta adını verdiği bir modül dahil olmak üzere zararlı yazılım indiren bir zinciri tetikler.

"BlackSanta adlı özel bir BYOVD tabanlı bileşen, çekirdek düzeyinde antivirüs ve EDR korumalarını devre dışı bırakıyor, kimlik bilgileri toplama, sistem keşfi ve nihai veri sızdırılması için minimum dirençle yol açıyor," diyor Aryaka'nın güvenlik mühendisliği ve yapay zeka stratejisi başkan yardımcısı Aditya Sood.

Aryaka'nın bulgularıyla ilgili raporu, kampanyanın genel olarak güvenilir ve daha az güvenli İK işe alım iş akışını nasıl hedeflediğini açıklıyor. (Ancak, saldırganın saldırının bileşenlerini diğer kampanyalara uyarlamasını engelleyecek pek bir şey olmaz.)

Bu kampanya, İK'nın alışkın olduğu ve düzenli olarak ekleri açtığı için işe alımları hedefliyor – ISO'da bulunan görünüşte bir özgeçmiş meşru ve zaten sahada görünüyor.

Aryaka, mağdurun kötü amaçlı ISO dosyasını indirmeye nasıl ikna edildiğine dair kanıt yoktur ama spear phishing olduğunu varsaymaktadır. Eğer spear phishing hedefi İK ise, o kişi ISO dosyasında beklenen bir özgeçmiş bulduğunda şaşırmaz – ve onu açma olasılığı daha yüksek olur.

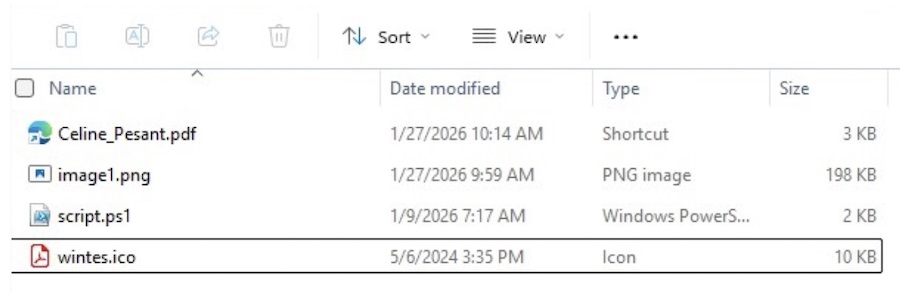

Aryaka raporu örnek bir ISO sunuyor ve kötü amaçlı yazılımı nasıl dağıttığını açıklıyor.

Bu örnekte, ISO dört zararsız görünen dosya içerir. Bir güvenlik analisti 3kb'lik PDF dosyası ve PowerShell betik varlığından hemen şüphelenebilir, ancak İK bunu fark etmeyebilir.

PDF, cmd.com başlatan bir bağlantı dosyasıdır. Raporda belirtiliyor: "Gizli pencere ayarları ve yürütme politikası baypası etkinleştirilmiş powershell.exe dinamik olarak oluşturup başlatan gizlenmiş bir komut çalıştırıyor." Sonunda script.ps1'i monte edilmiş ISO içinden çalıştırıyor.

Script, PNG dosyasını ayrı bir konuma kopyalar, yükler ve en az önemli bit (LSB) steganografisi kullanarak görüntüden gizli verileri çıkarır. Bu, bir PowerShell'i temsil eden bir UTF-8 dizesine çözülür ve bu dizide Invoke-Expression kullanılarak bellekte çalıştırılır.

Yeni betik, SumatraPDF.zip harici bir alan adından indiriyor, bunu geçici bir klasöre çıkarıyor. ZIP iki dosya içerir: SumatraPDF.exe ve DWrite.dll. Script, gerçek olarak kabul edilen DLL'yi (gerçek DLL'nin kurcalanmış bir versiyonu) yükleyen EXE'yi çalıştırır.

Yan yüklendikten sonra, bu tahrifalı DLL temel sistem bilgilerini, kullanıcı ve ana bilgisayar bağlamını USERNAME ve COMPUTERNAME ortam değişkenlerini okuyarak toplar. Birlikte, saldırgansa sistem ve kullanıcı bağlamını sağlayan tek bir parmak izi dizisi sağlarlar.

Daha fazla yük C2 tarafından taşınır. Ortamı hazırlar: Rusça veya CIS yerel veya dili tanırsa çıkar, hata ayıklayıcı bulduğunda çıkar, sandbox bulduğunda gürültü ve gecikme oluşturur ve Windows Defender için kayıt kaydı anahtarlarını değiştirir.

Daha sonra BlackSanta (kodunda bulunan bir isim) enjekte eder; Aryaka bunu özel bir BYOVD tabanlı bileşen olarak tanımlar. "BlackSanta çalışan süreçleri sıralar, her ismi antivirüs ve EDR yürütülebilir dosyalarının sabit kodlanmış listesiyle karşılaştırır. Bir eşleşme bulunduğunda, süreç kimliğini geri alır ve yüklenen sürücülerini kullanarak hedef süreci çekirdek seviyesinde açıp sonlandırır, standart korumaları atlarak," diye Aryaka'nın aktardığına dikkat eder.

Sood, BlackNolta'yı kampanyanın en endişe verici özelliği olarak tanımlıyor. "Çekirdek düzeyinde antivirüs ve EDR korumalarını devre dışı bırakıyor, kimlik bilgilerinin toplanması, sistem keşifi ve nihai veri sızdırılması için minimum dirençle yol açıyor," diyor.

Aryaka, kampanyanın bir yıldır büyük ölçüde fark edilmeden faaliyete geçtiğine, veri ve kripto para eserleri topladığına dair kanıtlar buldu. "Bu fırsatçı bir zararlı yazılım değil," diyor Sood. "Bu, operasyonel olarak disiplinli bir müdahale mühendisliğidir. Bu operasyon, sosyal mühendislik, toprak dışı yaşam teknikleri, steganografi ve çekirdek seviyesinde kötüye kullanımı birleştirerek gizli ısrar ve kimlik hırsızlığı elde edebilen olgun bir rakipi yansıtıyor."

Benzer Haberler

Cihaz Kodu Oltalaması, OAuth Kötüye Kullanımı Yoluyla Beş Ülkede 340+ Microsoft 365 Kuruluşuna Ulaştı

'BlackSanta' Kötü Amaçlı Yazılımı, Yükü Patlatmadan Önce EDR ve AV Katilini Etkinleştirdi

Kötü Amaçlı NPM Paketi OpenClaw Kurulumcusu Olarak Dağıtıyor, macOS Kimlik Bilgilerini Çalıyor

Cisco, Public PoC Exploit Release'den Sonra ISE Güvenlik Açığı Yamaları Düzeltti

CISA, 2019 ile 2024 yılları arasında yayımlanan 10 acil siber güvenlik direktifini emekliye kaldırdı

Çin Bağlantılı Hackerlar, VMware ESXi Zero-Days Uygulamasını Kullanarak Sanal Makinelerden Kaçtı

Cracked yazılımlar ve YouTube videoları CountLoader ve GachiLoader Zararlı Yazılımını Yaydı

Rusya Bağlantılı Hackerlar, Hesap Ele Geçirmeleri İçin Microsoft 365 Cihaz Kodu Oltalaması Kullanıyor