Açık Kaynaklı CyberStrikeAI, 55 Ülkede Yapay Zeka Odaklı FortiGate Saldırılarında Uygulanıyor

Fortinet FortiGate cihazlarını hedef alan yakın zamanda açıklanan yapay zeka (YZE) destekli kampanyanın arkasındaki tehdit aktör, saldırıları gerçekleştirmek için açık kaynaklı, yapay zeka tabanlı CyberStrikeAI adlı bir güvenlik test platformundan yararlandı.

Yeni bulgular, IP adresinin ("212.11.64[.]250") ve şüpheli Rusça konuşan tehdit aktörünün savunmasız cihazlar için otomatik toplu tarama yapmak amacıyla kullanıldığını belirtti.

CyberStrikeAI, Çin merkezli bir geliştirici tarafından geliştirilen ve Çin hükümetiyle bazı bağlantıları olduğunu düşündüğümüz "açık kaynaklı yapay zeka (AI) saldırı güvenlik aracı (OST)" dedi ve güvenlik araştırmacısı Will Thomas (namı diğer @BushidoToken).

Yapay zeka destekli etkinliğin ayrıntıları geçen ay, Amazon Threat Intelligence'ın Anthropic Claude ve DeepSeek gibi üretken yapay zeka (AI) hizmetlerini kullanarak FortiGate cihazlarını sistematik olarak hedef aldığını tespit ettiğini ve 55 ülkede 600'den fazla cihazın zarar gördüğünü açıklamasıyla ortaya çıktı.

GitHub deposunda belirtilen açıklamaya göre, CyberStrikeAI Go'da yerleşik olarak hazırlanmış ve 100'den fazla güvenlik aracını entegre ederek zafiq keşfi, saldırı zinciri analizi, bilgi geri dönüşü ve sonuç görselleştirmesini mümkün kılar. Çevrimiçi takma adıyla Ed1s0nZ olan Çinli bir geliştirici tarafından yönetiliyor.

Team Cymru, 20 Ocak ile 26 Şubat 2026 arasında CyberStrikeAI üzerinde çalışan 21 benzersiz IP adresi gözlemlediğini ve sunucuların esas olarak Çin, Singapur ve Hong Kong'da bulunduğunu açıkladı. Aracı ile ilgili ek sunucular ABD, Japonya ve İsviçre'de tespit edilmiştir.

Ed1s0nZ hesabı, CyberStrikeAI'yi barındırmasının yanı sıra, sömürü ve jailbreak yapay zeka modellerine olan ilgisini gösteren birkaç başka araç da yayımladı -

- Watermark-aracı, belgelere görünmez dijital filigranlar eklemek için kullanılır.

- banana_blackmail, Golang merkezli bir fidye yazılımı,

- PrivHunterAI, ayrıcalık yükseltme açıklarını tespit etmek için Kimi, DeepSeek ve GPT modellerini kullanan Golang tabanlı bir araç.

- ChatGPTJailbreak, OpenAI ChatGPT'yi Şimdi Her Şeyi Yap (DAN) moduna aldırarak ya da Geliştirici Modu etkinleştirilmiş ChatGPT olarak hareket etmesini istemek için jailbreak yapma isteği içeren README.md bir dosya içeriyor.

- InfiltrateX, ayrıcalık artırma açıklarını tespit etmek için Golang tabanlı bir tarayıcı.

- VigilantEye, telefon numaraları ve kimlik kartı numaraları gibi hassas bilgilerin veritabanlarında açıklanmasını izleyen Golang tabanlı bir araç. Olası bir veri ihlali tespit edilirse WeChat Work botu aracılığıyla uyarı gönderecek şekilde yapılandırılmıştır.

"Ayrıca, Ed1s0nZ'nin GitHub faaliyetleri, potansiyel olarak Çin hükümeti tarafından desteklenen siber operasyonları destekleyen kuruluşlarla etkileşimde bulunduklarını gösteriyor," dedi Thomas. "Bu, Çin Devlet Güvenlik Bakanlığı (MSS) ile bilinen bağlantıları olan Çin özel sektör firmalarını da kapsar."

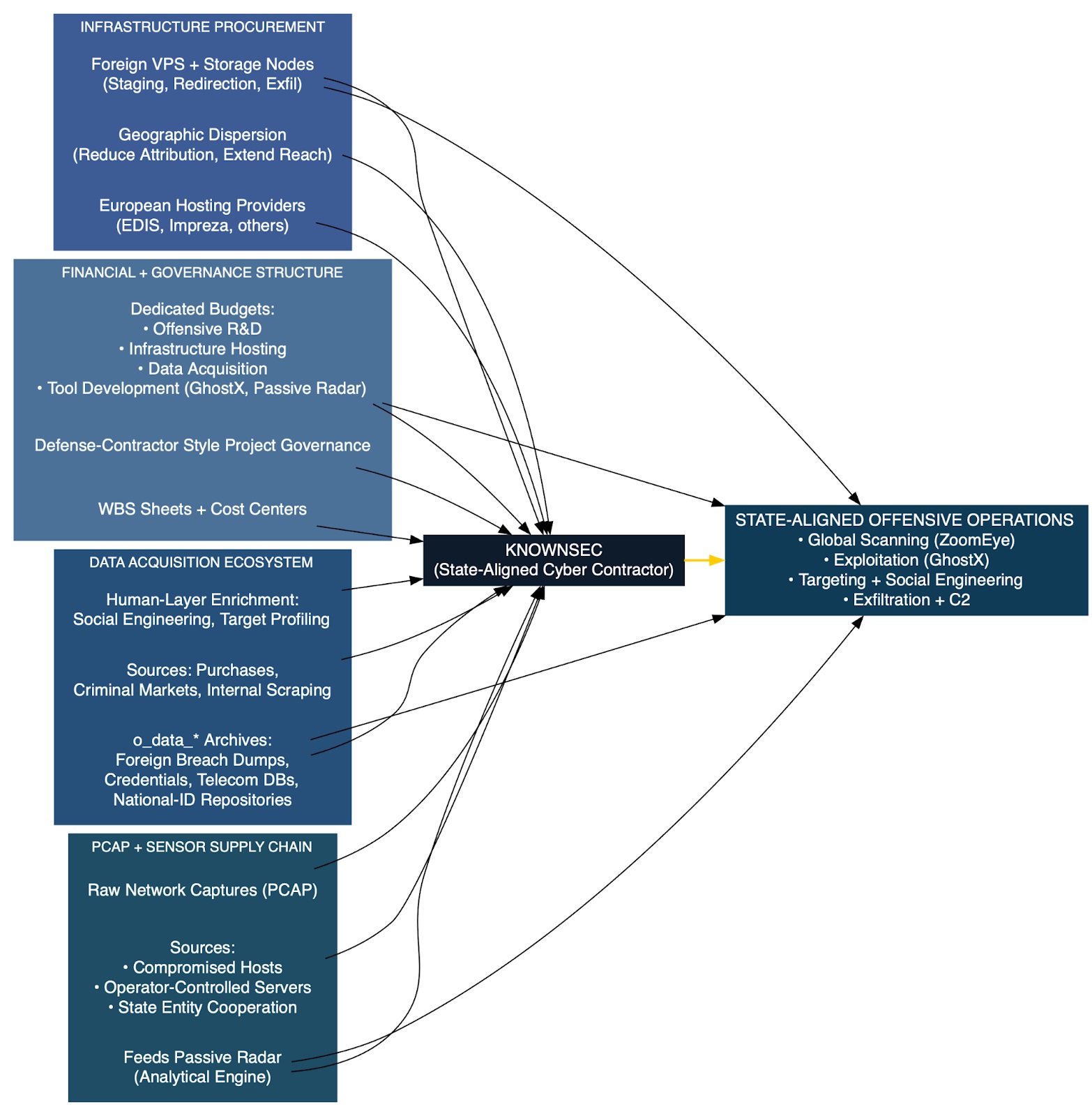

Geliştiricinin etkileşimde bulunduğu bu şirketlerden biri, geçen yılın sonunda 12.000'den fazla iç belgenin büyük bir sızıntısına maruz kalan Çinli güvenlik tedarikçisi Knownsec 404'tür; bu belge, şirketin çalışan verilerini, devlet müşterilerini, hackleme araçlarını, Güney Kore çağrı kayıtları gibi büyük miktarda çalınan veri ve Tayvan'ın kritik altyapı organizasyonlarıyla ilgili bilgileri ortaya çıkardı. ve diğer ülkeleri hedef alan devam eden siber operasyonların iç işleyişi gibi.

"Görünüşte, KnownSec sadece başka bir güvenlik şirketi gibi görünüyordu, ancak bu sadece yarım gerçek," dedi DomainTools, bu Ocak ayında yayımlanan bir analizinde, Çin ulusal güvenliği, istihbarat ve askeri hedeflerini destekleyebilen "devlet bağlantılı bir siber yüklenici" olarak tanımladı.

"Gerçekte, [...] PLA, MSS ve Çin güvenlik devletinin organları için çalışan bir gölge örgütü vardır. Bu sızıntı, tipik bir siber güvenlik tedarikçisinin rolünün çok ötesinde faaliyet gösteren bir şirketi ortaya çıkarıyor. ZoomEye ve Critical Infrastructure Target Library gibi araçlar, Çin'e sektör, coğrafya ve stratejik değere göre haritalanmış milyonlarca yabancı IP, alan alanı ve organizasyonu kataloglayan küresel bir keşif sistemi sunuyor."

Ed1s0nZ'nin ayrıca aynı adlı bir depoda bulunan README.md dosyasında aktif değişiklikler yaptığı gözlemlenmiştir; bu dosyalara referanslar kaldırılmıştır; Çin Ulusal Bilgi Güvenliği Güvenlik Güvenlik Veritabanı'na (CNNVD) Seviye 2 Katkı Ödülü ile onurlandırılmıştır. Geliştirici ayrıca "burada paylaşılan her şeyin tamamen araştırma ve öğrenme amaçlı" olduğunu iddia etti.

Bitsight tarafından geçen ay yayımlanan araştırmaya göre, Çin iki farklı güvenlik açığı veritabanı bulunduruyor: CNNVD ve Çin Ulusal Güvenlik Güvenlik Tabanı (CNVD). CNNVD Devlet Güvenlik Bakanlığı tarafından denetlenirken, CNVD CNCERT tarafından kontrol edilmektedir. Recorded Future'ın önceki bulguları, CNNVD'nin daha yüksek CVSS puanına sahip zafiyetleri yayınlamakta, daha düşük olan zafiyetlere göre daha uzun sürdüğünü ortaya koymuştur.

"Geliştiricinin son zamanlarda GitHub profilinden CNNVD'ye yapılan referansları silme çabası, bu eyalet bağlarını gizlemek için aktif bir çabaya işaret ediyor; muhtemelen aracın popülaritesi arttıkça operasyonel kullanılabilirliğini korumak için," dedi Thomas. "CyberStrikeAI'nin benimsenmesi hızlanmaya hazırlanıyor ve bu da yapay zeka destekli saldırı güvenlik araçlarının yayılmasında endişe verici bir evrimi temsil ediyor."

Diğer haberlerimiz hakkında daha fazla bilgi için Twitter sayfamızı, Instagram sayfamızı ve LinkedIn sayfamızı takip etmeyi unutmayın.

Benzer Haberler

Açık Kaynaklı CyberStrikeAI, 55 Ülkede Yapay Zeka Odaklı FortiGate Saldırılarında Uygulanıyor

Anthropic, Claude Opus 4.6 AI Modelini Kullanarak 22 Firefox Güvenlik Açığı Buluyor